输入ssh root@你的服务器IP,回车。然后,等。

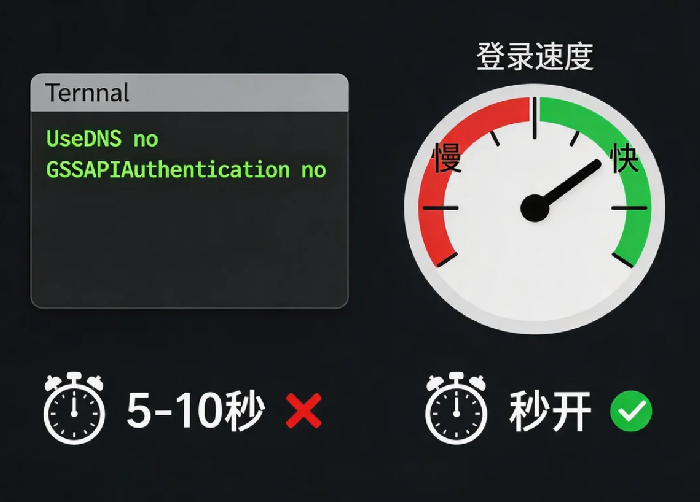

等五秒,等十秒,甚至等半分钟,才跳出“password:”提示。每次连接都这样,日积月累,浪费的时间够你喝好几杯咖啡。

更糟的是,你不知道为什么慢。服务器配置不低,网络也正常,就是SSH慢。

今天把这问题根治。改几个配置,立竿见影。

先看一个数据

根据SSH官方文档和大量运维实践,SSH连接慢的案例中,超过90%是由于服务端的DNS反向解析或GSSAPI认证超时导致的。

这两个功能本身是好意:DNS反向解析是为了记录客户端主机名便于审计,GSSAPI是Kerberos认证协议。但在绝大多数场景下,你根本用不到它们。它们默默超时,你默默等待。

问题出在哪?SSH服务端在帮你“查户口”

当你执行ssh user@host时,服务端在做两件你可能不需要的事:

- DNS反向解析:服务端尝试把你客户端的IP解析成一个域名。如果你的IP没有配置反向DNS(大部分普通IP都没有),它会等到超时(默认10-30秒)才放弃。

- GSSAPI认证:服务端尝试用Kerberos协议认证你的身份。如果你不用企业级Kerberos认证,这个步骤也会等到超时。

你的“等5秒”,就是它在等这两个超时。

服务端配置:关闭两个用不到的功能

SSH服务端配置文件是/etc/ssh/sshd_config(注意是sshd_config,不是ssh_config)。修改以下两项:

bash

sudo vim /etc/ssh/sshd_config

找到或添加:

ini

UseDNS no GSSAPIAuthentication no

UseDNS no:直接关掉DNS反向解析。GSSAPIAuthentication no:显式禁用GSSAPI认证,避免超时等待。

保存后重启SSH服务:

bash

sudo systemctl restart sshd

再用客户端连接一次。你会发现,之前那几秒等待消失了,密码提示几乎是瞬间弹出。如果再配置了SSH密钥登录,整个过程可以说是无感的。

客户端配置:一次认证,多次复用

服务端改了之后,连接不卡了。但如果你要频繁登录同一台服务器(比如开多个终端窗口),每次还是要重新握手认证,还是慢。

用ControlMaster,一次认证,后续所有连接都复用同一个通道。在客户端的~/.ssh/config里加:

bash

Host *

ControlMaster auto

ControlPath ~/.ssh/sockets/%r@%h-%p

ControlPersist 600

创建socket目录:

bash

mkdir -p ~/.ssh/sockets

效果:第一次SSH连接时建立主连接,后续新开的SSH窗口(甚至scp、rsync)都会复用这个连接,不再需要重新认证。ControlPersist 600表示主连接会保持10分钟,期间有新连接直接复用。

进阶:修改SSH服务端口并配合密钥

承接之前的SSH安全系列,改端口本身不直接提速,但配合合理客户端配置能减少被恶意扫描干扰导致的连接问题。

- 服务端改端口:

Port 2222 - 客户端

~/.ssh/config里指定端口:

bash

Host myserver

HostName your-server-ip

Port 2222

User root

IdentityFile ~/.ssh/id_ed25519

结合ControlMaster后,登录体验可以用“秒进”来形容。

一个真实案例

有个创业团队,核心服务器在海外。成员每次SSH连接都要等7-10秒,以为“跨国网络本来就慢”,忍了半年。后来运维同事发现了UseDNS这个参数,改完之后,连接时间从8秒缩到2秒。配合ControlMaster,开了5个终端窗口,只有第一个需要等待2秒,后面四个瞬间连上。

负责人说:“半年浪费的时间,够开发一个小功能了。”

最后一句

SSH连接慢,很多时候不是网速不行,是服务端自己傻等了你不用的功能。UseDNS no和GSSAPIAuthentication no,两个参数就能解决大问题。这是SSH配置里成本最低、收益最直接的优化。

今天去检查一下你的/etc/ssh/sshd_config。用10分钟改完,以后每天省下几十秒,一年省下的时间,够你学一个新的技术工具。